Implementieren von Steuerungen und Zuweisungen für Richtlinien für bedingten Zugriff

Visual Studio App Center unterstützt bedingten Microsoft Entra-Zugriff, ein erweitertes Feature von Microsoft Entra ID, mit dem Sie detaillierte Richtlinien festlegen können, um zu steuern, wer auf Ihre Ressourcen zugreifen kann. Mithilfe des bedingten Zugriffs können Sie Ihre Anwendungen schützen, indem Sie den Zugriff der Benutzer auf Grundlage von Faktoren wie Gruppe, Gerätetyp, Standort und Rolle einschränken.

Einrichten des bedingten Zugriffs

Dies ist eine verkürzte Anleitung zum Einrichten des bedingten Zugriffs. Vollständige Dokumentation finden Sie unter Was ist bedingter Zugriff?.

Öffnen Sie im Azure-Portal Ihren Active Directory-Mandanten, öffnen Sie dann die Sicherheitseinstellungen , und wählen Sie "Bedingter Zugriff" aus.

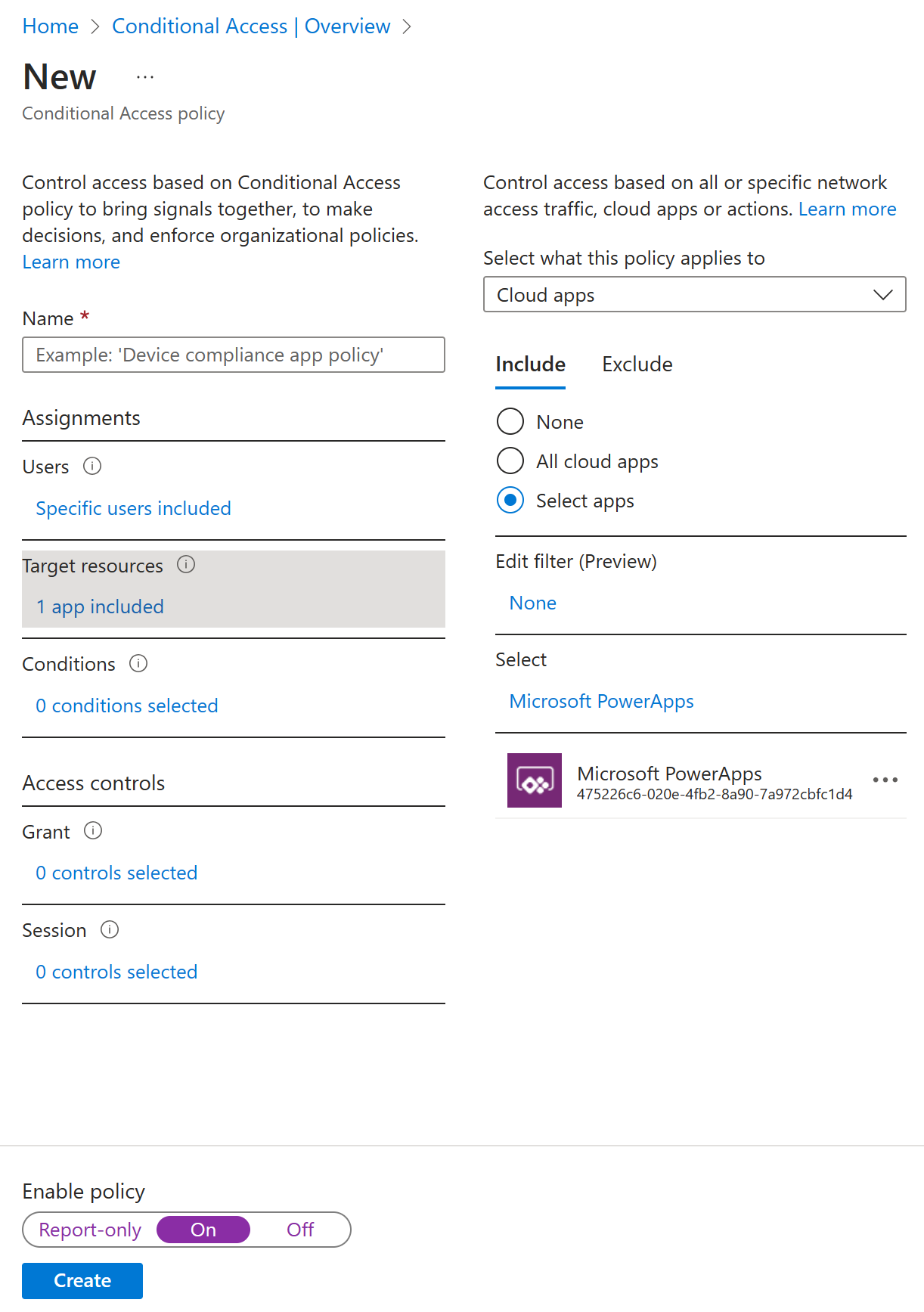

Wählen Sie in den Einstellungen für bedingten Zugriff die Option "Neue Richtlinie " aus, um eine Richtlinie zu erstellen.

Wählen Sie unter "Neue Richtlinieneinstellungen " Cloud-Apps oder -Aktionen aus , und wählen Sie Visual Studio App Center als Ziel der Richtlinie aus. Wählen Sie dann die anderen Bedingungen aus, die Sie anwenden möchten, aktivieren Sie die Richtlinie, und wählen Sie "Erstellen" aus, um sie zu speichern.

Risikobasierter bedingter Zugriff beim Anmelden

Das Verhalten der meisten benutzenden Personen ist normal und nachverfolgbar. Im Falle einer Abweichung von dieser Norm ist es möglicherweise riskant, eine einfache Anmeldung zuzulassen. Es kann ratsam sein, den entsprechenden Benutzer zu blockieren oder um die Durchführung der Multi-Faktor-Authentifizierung zu bitten. So kann bewiesen werden, ob es sich auch wirklich um die vorgegebene Person handelt.

Bei einem Anmelderisiko kann es sein, dass eine bestimmte Authentifizierungsanforderung vom Identitätsbesitzer nicht autorisiert wurde. Organisationen mit Microsoft Entra Premium P2-Lizenzen können Richtlinien für bedingten Zugriff erstellen, die Microsoft Entra Identity Protection-Risikoerkennungen für die Anmeldung enthalten.

Diese Richtlinie kann entweder über den bedingten Zugriff selbst oder über Microsoft Entra Identity Protection zugewiesen werden. Organisationen sollten eine von zwei Optionen auswählen, um eine Richtlinie für den risikobasierten bedingten Zugriff beim Anmelden zu aktivieren, die eine sichere Kennwortänderung erfordert.

Risikobasierter bedingter Zugriff für benutzende Personen

Microsoft arbeitet mit Ermittlern, Strafverfolgungsbehörden, mehreren eigenen Sicherheitsteams und anderen vertrauenswürdigen Quellen zusammen, um kompromittierte Paare aus Benutzername und Kennwort zu finden. Organisationen mit Microsoft Entra Premium P2-Lizenzen können Richtlinien für bedingten Zugriff erstellen, die Microsoft Entra Identity Protection-Risikoerkennungen für Benutzer enthalten.

Wie beim risikobasierten bedingten Zugriff beim Anmelden kann diese Richtlinie entweder über den bedingten Zugriff selbst oder über Microsoft Entra Identity Protection zugewiesen werden.

Sichere Registrierung von Sicherheitsinformationen

Mit Benutzeraktionen in der Richtlinie für bedingten Zugriff kann jetzt sichergestellt werden, wann und wie sich Benutzer für die Multi-Faktor-Authentifizierung und die Self-Service-Kennwortzurücksetzung registrieren. Dieses Vorschaufeature ist für Organisationen verfügbar, die die kombinierte Registrierung (Vorschauversion) aktiviert haben. Diese Funktionalität kann in Organisationen aktiviert werden, bei denen Bedingungen, z. B. ein vertrauenswürdiger Netzwerkstandort, verwendet werden sollen, um den Zugriff auf die Registrierung für die Multi-Faktor-Authentifizierung und die Self-Service-Kennwortzurücksetzung (SSPR) zu beschränken.

Erstellen einer Richtlinie zum Erzwingen der Registrierung von einem vertrauenswürdigen Standort

Die folgende Richtlinie gilt für alle ausgewählten Benutzer, die versuchen, sich über die Benutzeroberfläche für die kombinierte Registrierung zu registrieren. Der Zugriff wird blockiert, sofern die Verbindung nicht von einem Standort aus hergestellt wird, der als ein vertrauenswürdiges Netzwerk gekennzeichnet ist.

Navigieren Sie im Microsoft Entra Admin Center zu "Identität", dann " Schutz" und dann " Bedingter Zugriff".

Wählen Sie +Neue Richtlinie erstellen.

Geben Sie unter "Name" einen Namen für diese Richtlinie ein. Beispielsweise die kombinierte Registrierung von Sicherheitsinformationen in vertrauenswürdigen Netzwerken.

Wählen Sie unter "Aufgaben"die Option "Benutzer und Gruppen" aus, und wählen Sie die Benutzer und Gruppen aus, auf die diese Richtlinie angewendet werden soll.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie "Fertig" aus.

Wählen Sie unter Cloud-Apps oder -AktionenBenutzeraktionen aus, setzen Sie ein Häkchen bei Sicherheitsinformationen registrieren.

Wählen Sie unter Bedingungen die Option Standorte aus.

Ja konfigurieren.

Fügen Sie einen beliebigen Speicherort ein.

Schließen Sie alle vertrauenswürdigen Speicherorte aus.

Wählen Sie auf dem Bildschirm Standorte die Option Fertig aus.

Wählen Sie auf dem Bildschirm "Bedingungen"die Option "Fertig" aus.

Legen Sie unter "Bedingungen" in Client-Apps (Vorschau) " Konfigurieren" auf "Ja" fest, und wählen Sie "Fertig" aus.

Klicken Sie unter Zugriffskontrollen auf Gewähren.

- Wählen Sie "Zugriff blockieren" aus.

- Verwenden Sie dann die Option "Auswählen ".

Legen Sie Richtlinie aktivieren auf Ein fest.

Wählen Sie dann "Speichern" aus.

In Schritt 6 dieser Richtlinie können Organisationen unterschiedliche Auswahlmöglichkeiten festlegen. In der Richtlinie oben muss die Registrierung über einen vertrauenswürdigen Netzwerkstandort erfolgen. Organisationen können sich dafür entscheiden, alle verfügbaren Bedingungen anstelle von Standorten zu nutzen. Zur Erinnerung: Diese Richtlinie ist eine Blockierrichtlinie. Das bedeutet, dass alle enthaltenen Elemente blockiert werden.

Sie können den Gerätezustand anstelle des Standorts in Schritt 6 oben verwenden:

- Wählen Sie unter "Bedingungen" den Gerätestatus (Vorschau) aus.

- Ja konfigurieren.

- Schließen Sie Alle Gerätezustände ein.

- Schließen Sie Gerät in Hybrid-Microsoft Entra eingebunden und/oder Gerät als konform markiert aus.

- Wählen Sie auf dem Bildschirm Standorte die Option Fertig aus.

- Wählen Sie auf dem Bildschirm "Bedingungen"die Option "Fertig" aus.

Zugriff nach Speicherort blockieren

Mithilfe der Standortbedingung in Conditional Access können Sie den Zugriff auf Ihre Cloud-Apps auf der Grundlage des Netzwerkstandorts einer benutzenden Person steuern. Die Standortbedingung wird häufig verwendet, um den Zugriff aus Ländern/Regionen zu blockieren, von denen Ihrem Unternehmen bekannt ist, dass der Datenverkehr nicht aus diesen Ländern stammen sollte.

Definieren von Standorten

Melden Sie sich beim Microsoft Entra-Verwaltungsportal als Sicherheitsadministrator oder Administrator für bedingten Zugriff an.

Navigieren Sie zu "Identität", dann " Schutz", dann " Bedingter Zugriff" und dann " Benannte Speicherorte".

Wählen Sie "Neuer Speicherort" aus.

Benennen Sie den Standort.

Wählen Sie IP-Bereiche aus, wenn Sie die spezifischen extern zugänglichen IPv4-Adressbereiche kennen, die diesen Standort bilden, oder Länder/Regionen.

- Geben Sie die IP-Bereiche an, oder wählen Sie die Länder/Regionen für den von Ihnen angegebenen Standort aus.

- Wenn Sie „Länder/Regionen“ auswählen, können Sie optional auch unbekannte Gebiete einbeziehen.

Wählen Sie "Speichern" aus.

Erstellen der Richtlinie für bedingten Zugriff

Melden Sie sich beim Microsoft Entra Admin Center als Sicherheitsadministrator oder Administrator für bedingten Zugriff an.

Navigieren Sie zu "Identität", dann " Schutz" und dann zu " Bedingter Zugriff".

Wählen Sie +Neue Richtlinie erstellen.

Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

Wählen Sie unter "Aufgaben" die Option "Benutzer und Gruppen" aus.

- Wählen Sie unter "Einschließen" "Alle Benutzer" aus.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie "Fertig" aus.

Wählen Sie unter Cloud-Apps oder -Aktionen " Einschließen" und dann "Alle Cloud-Apps" aus.

Unter "Bedingungen" und dann "Ort".

- Legen Sie "Konfigurieren" auf "Ja" fest.

- Wählen Sie unter "Einschließen" die Option "Ausgewählte Speicherorte" aus.

- Wählen Sie den blockierten Standort aus, den Sie für Ihr Unternehmen erstellt haben.

- Wählen Sie "Auswählen" aus.

Wählen Sie unter Zugriffssteuerungen die Option "Zugriff blockieren" und dann "Auswählen" aus.

Bestätigen Sie Ihre Einstellungen, und legen Sie „Richtlinie aktivieren” auf „Ein” fest.

Wählen Sie "Erstellen" aus, um eine Richtlinie für bedingten Zugriff zu erstellen.

Anfordern von kompatiblen Geräten

Organisationen, die Microsoft Intune bereitgestellt haben, können die von ihren Geräten zurückgegebenen Informationen verwenden, um Geräte zu identifizieren, die den Compliancevorgaben entsprechen, z. B.:

- Anfordern einer PIN zum Entsperren

- Anfordern der Geräteverschlüsselung

- Anfordern einer minimalen oder maximalen Betriebssystemversion

- Anfordern, dass ein Gerät keinen Jailbreak oder Rootzugriff verwendet

Diese Informationen zur Richtliniencompliance werden an Microsoft Entra ID weitergeleitet, wo mithilfe des bedingten Zugriffs Entscheidungen zur Gewährung oder Sperrung des Zugriffs auf Ressourcen getroffen werden können.

Erstellen der Richtlinie für bedingten Zugriff

Die folgenden Schritte helfen bei der Erstellung einer Richtlinie für bedingten Zugriff, bei der Geräte, die auf Ressourcen zugreifen, als mit den Compliancerichtlinien von Intune Ihres Unternehmens konform gekennzeichnet werden.

Melden Sie sich beim Microsoft Entra Admin Center als Sicherheitsadministrator oder Administrator für bedingten Zugriff an.

Navigieren Sie zu "Identität", dann " Schutz" und dann zu " Bedingter Zugriff".

Wählen Sie +Neue Richtlinie erstellen.

Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

Wählen Sie unter "Aufgaben" die Option "Benutzer und Gruppen" aus.

- Wählen Sie unter "Einschließen" "Alle Benutzer" aus.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie "Fertig" aus.

Wählen Sie unter Cloud-Apps oder -Aktionen " Einschließen" und dann "Alle Cloud-Apps" aus.

- Wenn Sie bestimmte Anwendungen aus Ihrer Richtlinie ausschließen müssen, können Sie sie auf der Registerkarte "Ausschließen " unter "Ausgeschlossene Cloud-Apps auswählen " auswählen und "Auswählen" auswählen.

- Wählen Sie "Fertig" aus.

Unter Bedingungen, dann Client-Apps (Vorschau), und wählen Sie dann die Client-Apps aus, auf die diese Richtlinie angewendet wird, lassen Sie alle Standardwerte ausgewählt, und wählen Sie "Fertig" aus.

Wählen Sie unter Zugriffskontrollen > Gewähren die Option Markieren des Geräts als kompatibel erforderlich aus.

Wählen Sie Auswählen aus.

Bestätigen Sie Ihre Einstellungen, und legen Sie „Richtlinie aktivieren” auf „Ein” fest.

Wählen Sie "Erstellen" aus, um Ihre Richtlinie zu aktivieren.

Hinweis

Sie können Ihre neuen Geräte auch dann bei Intune registrieren, wenn Sie „Markieren des Geräts als kompatibel erforderlich“ für „Alle benutzende Personen“ und „Alle Cloud-Apps“ mithilfe der oben beschriebenen Schritte auswählen. Das Steuerelement „Markieren des Geräts als kompatibel erforderlich“ blockiert die Intune-Registrierung nicht.

Bekanntes Verhalten

Unter Windows 7, iOS, Android, macOS und einigen Webbrowsern von Drittanbietern identifiziert Microsoft Entra ID das Gerät anhand eines Clientzertifikats, das beim Registrieren des Geräts bei Microsoft Entra ID bereitgestellt wird. Wenn sich ein Benutzer zum ersten Mal über den Browser anmeldet, wird er zum Auswählen des Zertifikats aufgefordert. Der Endbenutzer muss dieses Zertifikat auswählen, bevor der Browser verwendet werden kann.

Zugriff blockieren

Für Organisationen mit einem konservativen Cloudmigrationsansatz ist die Richtlinie „Alle blockieren“ eine mögliche Option.

Warnung

Die Fehlkonfiguration einer Blockierungsrichtlinie kann dazu führen, dass Organisationen aus dem Azure-Portal ausgesperrt werden.

Derartige Richtlinien können unbeabsichtigte Nebeneffekte haben. Ordnungsgemäße Tests und Validierung sind vor dem Aktivieren unerlässlich. Administratoren sollten Tools wie den Modus „Nur Bericht“ und das Was-wäre-wenn-Tool für den bedingten Zugriff verwenden.

Ausschluss von Benutzenden

Richtlinien für bedingten Zugriff sind leistungsstarke Tools. Es wird empfohlen, die folgenden Konten von der Richtlinie auszuschließen:

Notfallzugriffs- oder Break-Glass-Konten, um eine mandantenweite Kontosperrung zu vermeiden. In dem unwahrscheinlichen Fall, dass alle Administratoren aus dem Mandanten ausgeschlossen sind, können Sie sich mit Ihrem Administratorkonto für den Notfallzugriff beim Mandanten anmelden und Maßnahmen ergreifen, um den Zugriff wiederherzustellen.

Dienstkonten und Dienstprinzipale, z. B. das Microsoft Entra Connect-Synchronisierungskonto. Dienstkonten sind nicht interaktive Konten, die an keine bestimmte benutzende Person gebunden sind. Sie werden normalerweise von Back-End-Diensten verwendet, die den programmgesteuerten Zugriff auf Anwendungen ermöglichen, können aber auch zu Verwaltungszwecken für die Anmeldung bei Systemen verwendet werden. Derartige Dienstkonten sollten ausgeschlossen werden, weil die MFA nicht programmgesteuert abgeschlossen werden kann. Aufrufe von Dienstprinzipalen werden durch den bedingten Zugriff nicht blockiert.

- Wenn Ihre Organisation diese Konten in Skripts oder Code verwendet, sollten Sie in Betracht ziehen, diese durch verwaltete Identitäten zu ersetzen. Als vorübergehende Problemumgehung können Sie diese spezifischen Konten aus der Basisrichtlinie ausschließen.

Nutzungsbedingungen für bedingten Zugriff (TOU)

Sie können Nutzungsbedingungen für Ihre Website in den Tools für die Identitätsgovernance erstellen. Starten Sie die Identitätsgovernance-App, und wählen Sie im Menü "Nutzungsbedingungen " aus. Sie müssen dem Benutzer eine PDF-Datei mit den Bedingungen bereitstellen. Sie können mehrere Regeln einrichten, z. B. wann die Bedingungen ablaufen, oder ob der Benutzer sie vor der Annahme öffnen muss. Nach der Erstellung der Regeln können Sie direkt in der Identitätsgovernance eine benutzerdefinierte bedingte Regel erstellen. Oder Sie können die Bedingungen speichern und den bedingten Zugriff in Microsoft Entra ID verwenden. Um neue Nutzungsbedingungen zu erstellen, füllen Sie das oben stehende Dialogfeld aus.

Die Verknüpfung von Einwilligung (Bedingungen vor dem Zugriff akzeptieren) und bedingtem Zugriff wird immer beliebter. Organisationen erhalten die Möglichkeit zu erzwingen, dass Benutzer den Nutzungsbedingungen zustimmen. Außerdem können Organisationen die erteilte Einwilligung ablaufen lassen oder die Nutzungsbedingungen ändern und die Benutzerzustimmung erneut anfordern.

Bevor Sie den Zugriff auf bestimmte Cloud-Apps in Ihrer Umgebung gewähren, möchten Sie eventuell, dass Benutzer Ihre Nutzungsbedingungen akzeptieren. Der bedingte Zugriff von Microsoft Entra bietet Ihnen Folgendes:

- Eine einfache Methode zum Konfigurieren der Nutzungsbedingungen

- Die Option zum Fordern der Annahme Ihrer Nutzungsbedingungen über eine Richtlinie für bedingten Zugriff