条件付きアクセス ポリシーのテストとトラブルシューティングを行う

条件付きアクセスのフレームワークでは、構成の柔軟性が優れています。 しかし、柔軟性が高いということは、リリースの前に各構成ポリシーを慎重に見直して、望ましくない結果を避ける必要があることも意味します。 この状況では、すべてのユーザー/グループ/クラウド アプリなどの完全なセットに影響する割り当てには特に注意を払う必要があります。

組織は次の構成を避ける必要があります。

すべてのユーザー、すべてのクラウド アプリに対して:

- アクセスのブロック - この構成では組織全体がブロックされます。

- ハイブリッド Microsoft Entra ドメイン参加済みデバイスが必要 - このアクセス ブロック ポリシーは、ハイブリッド Microsoft Entra 参加済みデバイスがない場合に、組織内のすべてのユーザーのアクセスもブロックされる可能性があります。

- アプリの保護ポリシーが必要 - このポリシーでアクセスをブロックすると、Intune ポリシーがない場合に、組織内のすべてのユーザーのアクセスもブロックされる可能性があります。 Intune のアプリの保護ポリシーがあるクライアント アプリケーションを使用していない管理者は、Intune や Azure などのポータルに戻ることが、このポリシーによってブロックされます。

すべてのユーザー、すべてのクラウド アプリ、すべてのデバイス プラットフォームに対して:

- アクセスのブロック - この構成では組織全体がブロックされます。

条件付きアクセスによるログインの中断

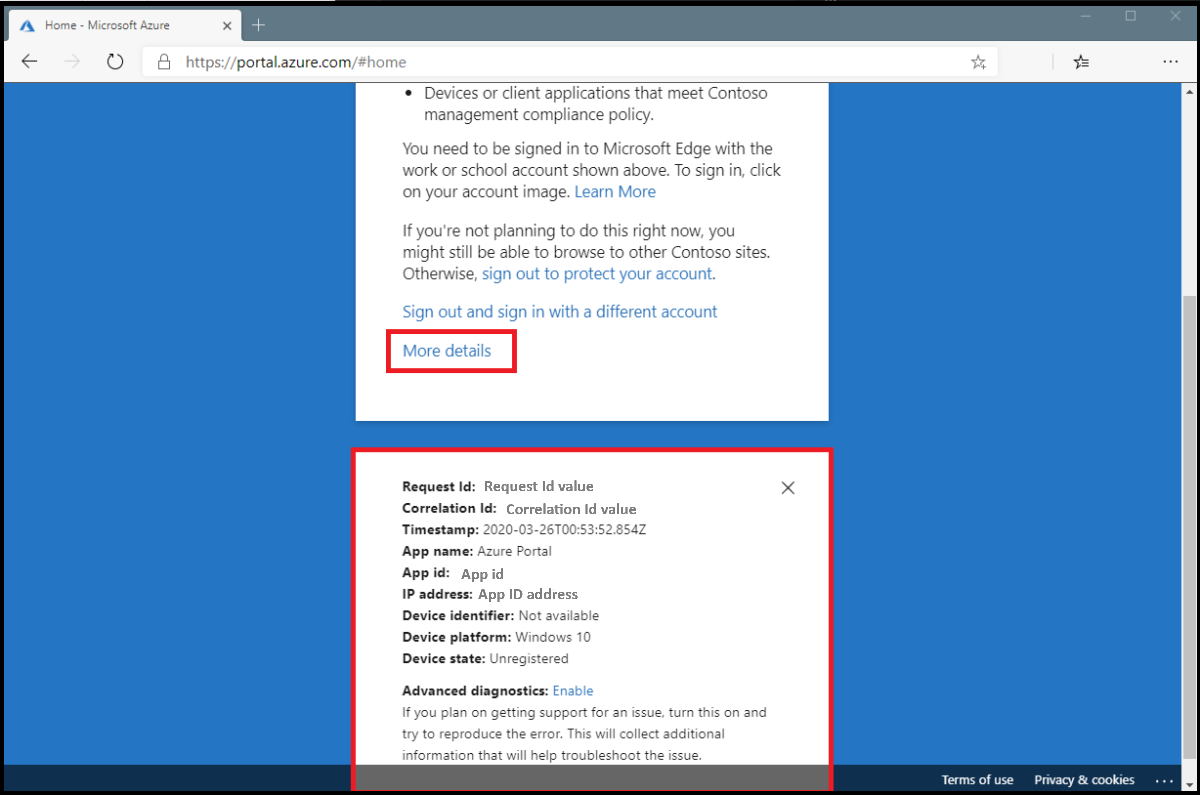

最初の方法は、表示されるエラー メッセージを確認することです。 Web ブラウザーを使用してサインインする際の問題については、エラー ページ自体に詳細な情報が含まれています。 この情報だけで問題の内容が説明され、解決策が提案されます。

上記のエラーでは、会社のモバイル デバイス管理ポリシーを満たすデバイスまたはクライアント アプリケーションからのみ、アプリケーションにアクセスできることを示すメッセージが表示されます。 この場合は、アプリケーションとデバイスはそのポリシーを満たしていません。

Microsoft Entra サインイン イベント

サインインの中断に関する詳細情報を取得する 2 番目の方法は、Microsoft Entra サインイン イベントを確認して、適用された条件付きアクセス ポリシーとその理由を調べることです。

最初のエラー ページで [詳細] をクリックして、問題に関する詳細を表示してください。 [詳細] をクリックすると、トラブルシューティング情報が表示されます。この情報は、Microsoft Entra サインイン イベントでユーザーに表示された特定のエラー イベントを検索する場合や、Microsoft でサポート インシデントを開く場合に役立ちます。

適用された条件付きアクセス ポリシーとその理由を確認するには、次の手順を実行します。

セキュリティ管理者またはグローバル閲覧者として Microsoft Entra 管理センターにサインインします。

[ID - 監視と正常性]、[サインイン] の順に参照してください。

レビューするサインインのイベントを見つけます。 フィルターと列を追加または削除して、不要な情報を除外します。

フィルターを追加して、範囲を絞り込みます。

関連付け ID: 調査対象の特定のイベントがある場合。

条件付きアクセス: ポリシーの失敗/成功を表示します。 フィルターの範囲を設定して、失敗のみを表示するように結果を制限します。

ユーザー名: 特定のユーザーに関連する情報を表示します。

対象の期間にスコープした日付。

ユーザーのサインイン エラーに対応するサインイン イベントが見つかったら、 [条件付きアクセス] タブを選択します。このタブには、サインインが中断される原因となった特定のポリシーが表示されます。

- [トラブルシューティングおよびサポート] タブの情報により、コンプライアンス要件を満たしていなかったデバイスなど、サインインが失敗した理由が明確に示されます。

- さらに調査するには、 [ポリシー名] をクリックして、ポリシーの構成にドリルダウンします。 [ポリシー名] をクリックすると、選択したポリシーのポリシー構成ユーザー インターフェイスが表示され、確認および編集できます。

- 条件付きアクセス ポリシーの評価に使用された クライアント ユーザーとデバイスの詳細は、サインイン イベントの [基本情報] 、 [場所] 、 [デバイス情報] 、 [認証の詳細] 、 [追加情報] タブでも参照できます。

ポリシーの詳細

サインイン イベントでポリシーの右側にある省略記号を選択すると、ポリシーの詳細が表示されます。 これにより、管理者はポリシーが正常に適用された、またはされていない理由に関して、追加情報を得ることができます。

![サインイン イベントの [条件付きアクセス] タブのスクリーンショット。ユーザー入力を待機しています。](../../wwl-sci/plan-implement-administer-conditional-access/media/image-5.png)

![Microsoft Entra 条件付きアクセスの [ポリシーの詳細 (プレビュー)] 画面のスクリーンショット。](../../wwl-sci/plan-implement-administer-conditional-access/media/policy-details.png)

左側には、サインイン時に収集された詳細情報が表示され、右側には、適用された条件付きアクセス ポリシーの要件をそれらの詳細が満たすかどうかが示されます。 条件付きアクセス ポリシーは、すべての条件が満たされているか、構成されていない場合にのみ適用されます。

イベントの情報が、サインイン結果を理解したり、必要な結果を得るためにポリシーを調整したりするのに十分でない場合は、サポート インシデントを開くことができます。 対象のサインイン イベントの [トラブルシューティングおよびサポート] タブに移動して、 [新しいサポート リクエストを作成する] を選択します。

![サインイン イベントの [トラブルシューティングとサポート] タブのスクリーンショット。ウィザードは問題の解決に役立ちます。](../../wwl-sci/plan-implement-administer-conditional-access/media/image-6.png)

インシデントを送信するときに、サインイン イベントの要求 ID および時刻と日付をインシデント送信の詳細に入力してください。 Microsoft サポートはこの情報を使用して、対象のイベントを見つけることができます。