Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando aggiungi l'autenticazione al tuo agente, gli utenti possono accedere e dare al tuo agente accesso a una risorsa o a un'informazione riservata.

Questo articolo illustra come configurare Microsoft Entra ID come provider di servizi. Per informazioni su altri provider di servizi e sull'autenticazione utente, vedere Configurare l'autenticazione utente in Copilot Studio.

Se hai i diritti di amministrazione del tenant puoi configurare le autorizzazioni API. Altrimenti, chiedi a un amministratore degli inquilini di concedere questi permessi.

Prerequisiti

Informazioni su come aggiungere l'autenticazione dell'utente a un argomento

Completare i primi passaggi nel portale di Azure e completare i due passaggi finali in Copilot Studio.

Creare una registrazione dell'app

Accedere al portale Azure usando un account amministratore nello stesso tenant dell'agente.

Passare a App registrations.

Seleziona Nuova registrazione e immetti un nome per la registrazione. Non modificare le registrazioni delle app esistenti.

Può essere utile usare il nome dell'agente in un secondo momento. Ad esempio, se il tuo agente si chiama "Contoso Sales Help", potresti denominare la registrazione dell'app "ContosoSalesReg".

In Tipi di account supportati selezionare Account solo in questa directory organizzativa (solo Contoso - Tenant singolo)

Lascia la sezione URI di reindirizzamento vuota per ora. Immetti tali informazioni nei passaggi successivi.

Selezionare Registrazione.

Dopo la registrazione terminata, vai su Panoramica.

Copia l'ID applicazione (client) e incollalo in un file temporaneo. Ti servirà in un secondo momento.

Aggiungere l'URL di reindirizzamento

In Gestisci selezionare Autenticazione.

In Configurazioni della piattaforma seleziona Aggiungi una piattaforma, quindi seleziona Web.

In URI di reindirizzamento immettere

https://token.botframework.com/.auth/web/redirectohttps://europe.token.botframework.com/.auth/web/redirectper Europa. È anche possibile copiare l'URI dalla casella di testo Redirect URL nella pagina delle impostazioni di sicurezza di Copilot Studio sotto Autentica manualmente.Questa azione ti riporta alla pagina Configurazioni piattaforma.

Per un elenco dei servizi a cui Copilot Studio si connette, incluso

token.botframework.com, vedere Servizi richiesti.Selezionare entrambi i token di accesso (usati per i flussi impliciti) e i token ID (usati per i flussi impliciti e ibridi).

Seleziona Configura.

Configurare l'autenticazione manuale

Successivamente, configura l'autenticazione manuale. È possibile scegliere tra più opzioni per il provider. Tuttavia, usare Microsoft Entra ID V2 con credenziali federate. È anche possibile usare i segreti client se non è possibile utilizzare le credenziali federate.

Configurare l'autenticazione manuale usando le credenziali federate

Copilot Studio crea automaticamente le credenziali di identità federate (FIC) per impostazione predefinita in Azure App Registrazione per abilitare l'autenticazione sicura senza segreto usando token OpenID Connect di breve durata. Questo metodo di autenticazione rimuove i segreti archiviati, riduce il rischio delle credenziali e si allinea agli standard di sicurezza di Microsoft Zero Trust.

In Copilot Studio passare a Settings per l'agente e selezionare Security.

Seleziona Autenticazione.

Seleziona Autentica manualmente.

Lascia Richiedi agli utenti di accedere attivato.

Immetti i seguenti valori per le proprietà:

Fornitore del servizio: selezionare Microsoft Entra ID V2 con credenziali federate.

IDclient: immettere l'ID applicazione (client) copiato in precedenza dal portale di Azure.

Selezionare Salva per visualizzare l'autorità emittente di credenziali federate e il valore.

Copiare l'emittente di credenziali federate e il valore della credenziale federata e incollarli in un file temporaneo. Ti servirà in un secondo momento.

Passare al portale di Azure e alla registrazione dell'app creata in precedenza. In Gestisci selezionare Certificati e segreti e quindi Credenziali federate.

Seleziona Aggiungi credenziali.

In Scenario di credenziali federate selezionare Altro emittente.

Immetti i seguenti valori per le proprietà:

- Issuer: immetti il valore dell'emittente delle credenziali federate copiato in precedenza da Copilot Studio.

- Value: immettere i dati del valore delle credenziali federati copiati in precedenza da Copilot Studio.

- Nome: fornisci un nome.

Selezionare Aggiungi per completare la configurazione.

Configurare autorizzazioni API

Vai ad Autorizzazioni API.

Seleziona Concedi consenso amministratore per <nome del tenant>, quindi seleziona Sì. Se il pulsante non è disponibile, potrebbe essere necessario chiedere a un amministratore tenant di immetterlo automaticamente.

Importante

Per evitare che gli utenti debbano fornire il consenso per ciascuna applicazione, qualcuno con il ruolo di amministratore dell'applicazione o amministratore dell'applicazione cloud può concedere il consenso a livello di tenant alle registrazioni dell'applicazione.

Selezionare Aggiungi un'autorizzazione e quindi selezionare Microsoft Graph.

Seleziona Autorizzazioni delegate.

Espandi Autorizzazioni OpenId e attiva openid e profilo.

Selezionare Aggiungi autorizzazioni.

Definire un ambito d'applicazione personalizzato per l'agente

Scopes determinano i ruoli di utente e amministratore e i diritti di accesso. Crea un ambito personalizzato per la registrazione dell'app Canvas.

Vai a Esponi un'API e seleziona Aggiungi un ambito.

Imposta le proprietà seguenti. Puoi lasciare vuote le altre proprietà.

Proprietà valore Nome dello scopo Immetti un nome che abbia senso nel tuo ambiente, ad esempio Test.ReadChi può concedere il consenso? Seleziona Amministratori e utenti Nome visualizzato consenso dell'amministratore Immetti un nome che abbia senso nel tuo ambiente, ad esempio Test.ReadDescrizione consenso dell'amministratore Immetti Allows the app to sign the user in.Stato Seleziona Abilitato Seleziona Aggiungi ambito.

Configurare l'autenticazione in Copilot Studio

In Copilot Studio, in Impostazioni selezionare Security>Authentication.

Seleziona Autentica manualmente.

Lascia Richiedi agli utenti di accedere attivato.

Seleziona un Fornitore di servizi e fornisci i valori richiesti. Vedere Configurare l'autenticazione manuale in Copilot Studio.

Seleziona Salva.

Suggerimento

Usa l'URL di scambio dei token per scambiare il token On-Behalf-Of (OBO) con il token di accesso richiesto. Per altre informazioni, vedere Configurare l'accesso Single Sign-On con Microsoft Entra ID.

Nota

Gli ambiti dovrebbero includere profile openid e i seguenti ambiti, a seconda del tuo caso d'uso.

-

Sites.Read.All Files.Read.Allper SharePoint -

ExternalItem.Read.Allper la connessione Graph -

https://[OrgURL]/user_impersonationper i dati strutturati di Dataverse

Ad esempio, i dati strutturati Dataverse dovrebbero avere gli ambiti seguenti: profile openid Sites.Read.All Files.Read.All https://myorg123.com/user_impersonation

Metti alla prova il tuo agente

Pubblica il tuo agente.

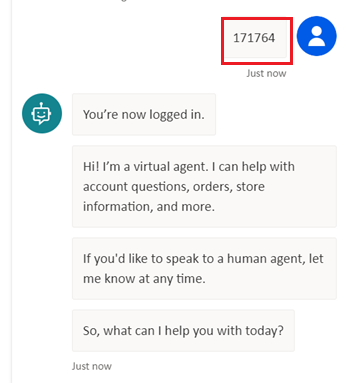

Nel pannello Testa il tuo agente invia un messaggio al tuo agente.

Quando l'agente risponde, seleziona Accedi.

Si apre una nuova scheda del browser, invitandoti ad accedere.

Accedi, quindi copia il codice di convalida visualizzato.

Per completare il processo di accesso incolla il codice nella chat agente.